汽车基础软件信息安全与AUTOSAR

车内信息娱乐应用程序由于与外界互联网相连,因此被入侵的风险很高,像这类应用程序在设计时一定是不被允许使用车身控制相关服务的。例如信息娱乐系统被外界攻击,然后被远程控制去使用制动服务,为了保障安全,必须要阻止这种信息娱乐应用程序对制动服务访问的任何尝试。日益增长的信息安全需求驱动了身份和访问管理(IAM)的概念,因为 AUTOSAR Adaptive 平台需要和应用程序建立健壮和良好定义的信任关系。IAM 为 Adaptive 应用程序引入了特权分离,并针对攻击时的特权升级提供了保护。另外,在部署期间,IAM 能够使集成者提前验证 Adaptive 应用程序要求的资源访问权限。IAM 为来自适应应用程序对服务接口,Adaptive 平台基础功能簇和相关模型资源的的请求提供了访问控制框架。IAM 框架为 AUTOSAR Adaptive 平台堆栈和 Adaptive 应用程序的开发人员提供了一种机制,这种机制用于对每个应用程序的意图进行建模,根据访问请求提供访问控制决策,并执行控制访问。IAM 侧重于提供方法来限制 Adaptive 应用程序对 Adaptive 平台基础接口、服务接口与功能集群相关的明确资源接口 ( 例如 KeySlots) 的访问。特别对系统资源 ( 如 CPU 或 RAM) 的强制配额不包括在 IAM 中。在运行期间,IAM 的进程对 Adptive 应用程序是透明的,除非请求被拒绝并发出通知。远程 Adap- tive 平台提供的服务实例请求由 IAM 覆盖的,传入请求的 PDPs 必须由 Adaptive 应用程序实现。该框架旨在运行期间执行对 AUTOSAR 资源的访问控制。假设 Adaptive 应用程序将在启动时进行身份验证,并且现有受保护的运行时环境确保 Adaptive 应用程序被正确隔离,并且防止它们的特权升级 ( 例如绕过访问控制 )。

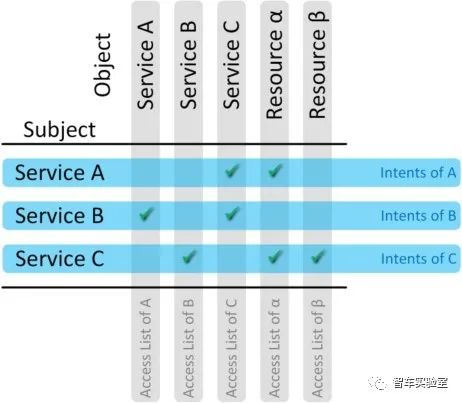

考虑一个简单的应用场景,对于访问权限的描述,通常可以用一个访问权限矩阵来表示:

图4.1-7 访问权限矩阵访问权限矩阵显示的是访问主体和访问客体之间的访问权限。所谓访问主体,是指一个想要获得其他服务访问权限的对象,通常是指系统中的一个进程;所谓访问客体,是指应当授权被访问的对象,通常它可以是指系统中的一个进程也可以是系统中的其他资源。访问权限相关的信息需要以清单文件的形式部署在系统中。对于这份清单文件,有两种组成形式:第一种,针对每一个服务和应用,从访问权限主体的角度,列举每个访问主体的访问意图,也就是每个 访问主体拥有的其他服务或应用程序(访问客体)的访问权限;第二种,针对每一个服务和应用,从被 访问的客体角度,列举出它支持被哪些其他服务和应用(访问主体)访问。对于访问主体,通常情况下 它可访问的客体清单文件是不会随着时间推移而改变;但是对于一个访问客体,它的被访问清单会随着 部署了新的应用而更新。

6、KeyM

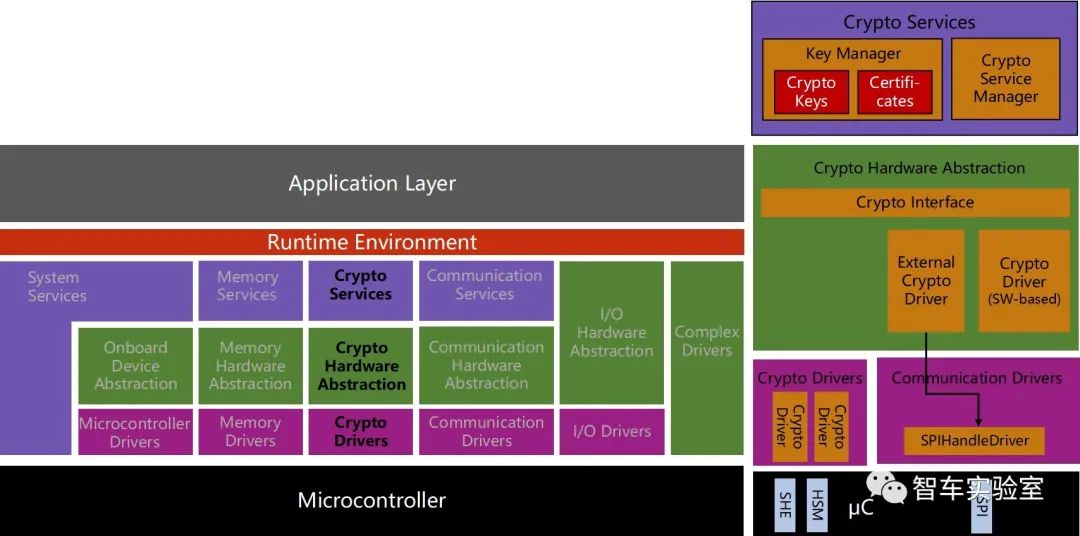

在一个加密功能中,密钥和证书的功能比重很大。首先,密钥是一种参数,它是在明文转换为密文或将密文转换为明文的算法中输入的参数。许多加密算法需要使用到密钥,因此,就需要 KeyM 模块来管理密钥,而 KeyM 对于密钥的管理主要体现在更新和生成密钥方面。而证书以加密或解密的形式保障了用户网络交流中的信息和数据的完整性和安全性。KeyM 模块可以实现证书链的配置保存与验证,这使得网络中的信息和数据的安全性更高。AUTOSAR KeyM 模块由两个子模块组成:密钥子模块和证书子模块。密钥子模块用于初始化、更新和维护的密钥材料;证书子模块允许定义和配置证书,以便在生产时存储它们,并进一步用于多种用途。

图4.1-8 AUTOSAR layered view with KEYM密钥子模块提供了一个 API 和配置项,用于引入或更新预定义的加密密钥材料。它充当一个关键客户端,解释从一个关键服务器提供的数据,并创建相应的关键材料,这些密钥被提供给加密服务管理器。成功安装密钥材料后,应用程序就能够进行加密操作。证书子模块提供了对证书进行操作的 API 和配置。允许配置证书链,在配置中将证书的属性和关系设置好,上层应用通过 API 将证书数据传给 KeyM 后,证书子模块将根据配置内容及 HSM 按照标准结构解析的证书存储配置的位置(NVM、CSM 或 RAM)。此外,证书子模块允许 BSW 模块和 SWC 在AUTOSAR 软件架构的中心点上更有效地使用证书进行操作。此类操作的示例包括验证完整的证书链或从运行时提供并验证的证书中检索元素。所需的加密操作(如验证证书签名)仍然由加密服务管理器中定义的相关加密作业执行。与 CP AUTOSAR 不同,AP AUTOSAR 平台的更新和配置、通信、持久性或诊断等服务,也需要加密服务作为其功能的一部分。因为架构差异的原因,AP AUTOSAR 平台会将需要用户自定义、差异性的功 能在应用层去实现,所以应用程序可以定义所需的密钥插槽、加密提供程序和证书。当需要关键材料时, 必须由自适应应用程序(例如 OEM key manager)配置,平台应指定槽型机器的关键槽。为了管理关键材料,一个专用的自适应应用程序(密钥管理器)可以指定相同的密钥插槽(即相同的参数和插槽型机器)。

- 下一篇:汽车基础软件信息安全关键技术

- 上一篇:汽车基础软件信息安全发展挑战

编辑推荐

最新资讯

-

大卓智能端到端直播实测,16公里复杂路段挑

2025-04-25 17:16

-

《汽车轮胎耐撞击性能试验方法-车辆法》等

2025-04-25 11:45

-

“真实”而精确的能量流测试:电动汽车能效

2025-04-25 11:44

-

GRAS助力中国高校科研升级

2025-04-25 10:25

-

梅赛德斯-AMG使用VI-CarRealTime开发其控制

2025-04-25 10:21

广告

广告