特斯拉Model 3胎压监测系统安全漏洞解析

攻击者需要利用 BLE(低功耗蓝牙)设备,如 ESP32,来实现 TPMS 信号的伪造和广播。

在车辆启动自动学习模式时,攻击者通过伪造的新 TPMS 设备获得 VCSEC 的连接,绕过了 UDS 配置的限制,从而利用漏洞进行攻击。

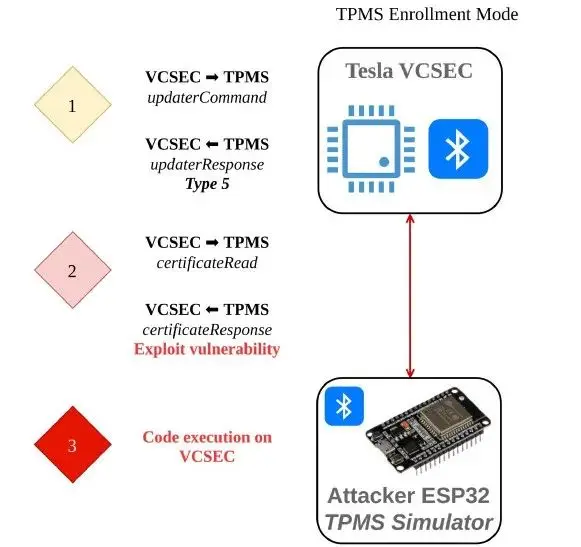

3.3 控制程序流程:攻击者通过发送精心构造的证书数据触发整数溢出漏洞,控制程序流程,最终执行任意代码。如图解释了攻击者如何利用特斯拉 Model 3 的轮胎压力监测系统(TPMS)在车辆控制安全控制单元(VCSEC)中实施远程代码执行(RCE)。

步骤描述

1. 初始通信VCSEC 向 TPMS 发送 updaterCommand:VCSEC 向 TPMS 发送更新命令以请求响应,这是设备间的正常通信流程,用于确认 TPMS 的状态和数据。TPMS 返回 updaterResponse (Type 5):TPMS 发回的响应被标记为 Type 5,表示此过程中可能涉及触发漏洞的潜在行为。

2. 触发漏洞的步骤证书读取 (certificateRead):VCSEC 发出指令请求读取 TPMS 的证书信息,以验证设备的合法性。漏洞利用:TPMS 返回包含证书信息的 certificateResponse,攻击者通过此响应中的漏洞进入下一阶段,使 VCSEC 在处理数据时出现问题。

3. 攻击者控制劫持 VCSEC:在接收恶意的 certificateResponse 后,VCSEC 被攻击者模拟的信号劫持,导致其运行非安全代码。攻击者使用 ESP32 模拟 TPMS:攻击者通过配置为 TPMS 模拟器的 ESP32 模块发送精心制作的恶意信号,从而实现对车辆内部系统的远程代码执行与控制。

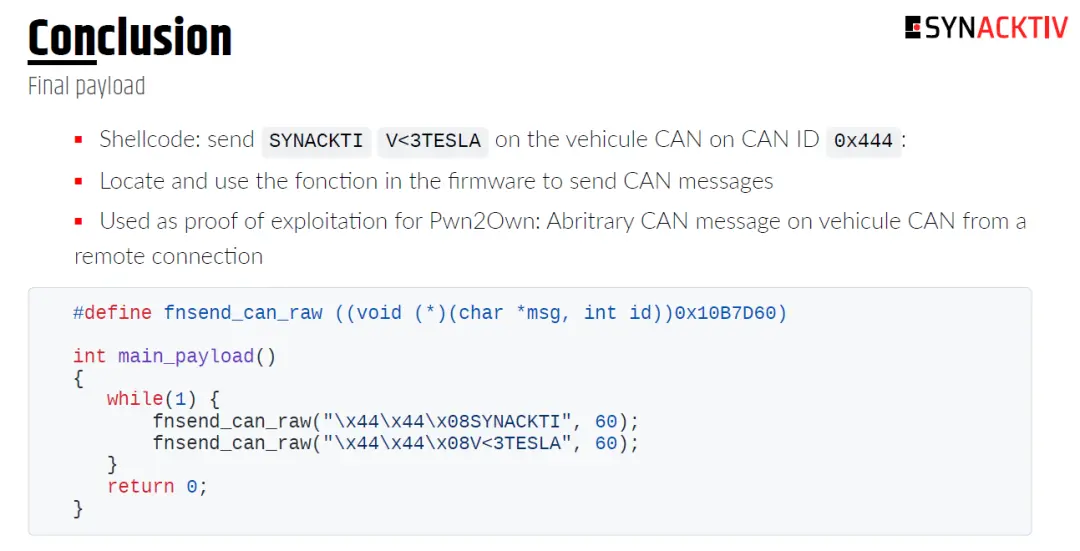

3.4 发送 CAN 消息:攻击者可以利用漏洞发送 CAN 消息,控制车辆行为,例如解锁车门、启动引擎、刹车等。

漏洞出现在VCSEC所使用的多个通信接口中。TPMS传感器和智能手机均通过蓝牙低功耗(BLE)与ECU通信,这为潜在入侵提供了攻击面。此外,智能手机还可以使用超宽带(UWB)接口来增强与车辆的通信。研究人员能够利用无线TPMS系统突破防盗ECU,展示了现代车辆复杂而相互连接的特性。

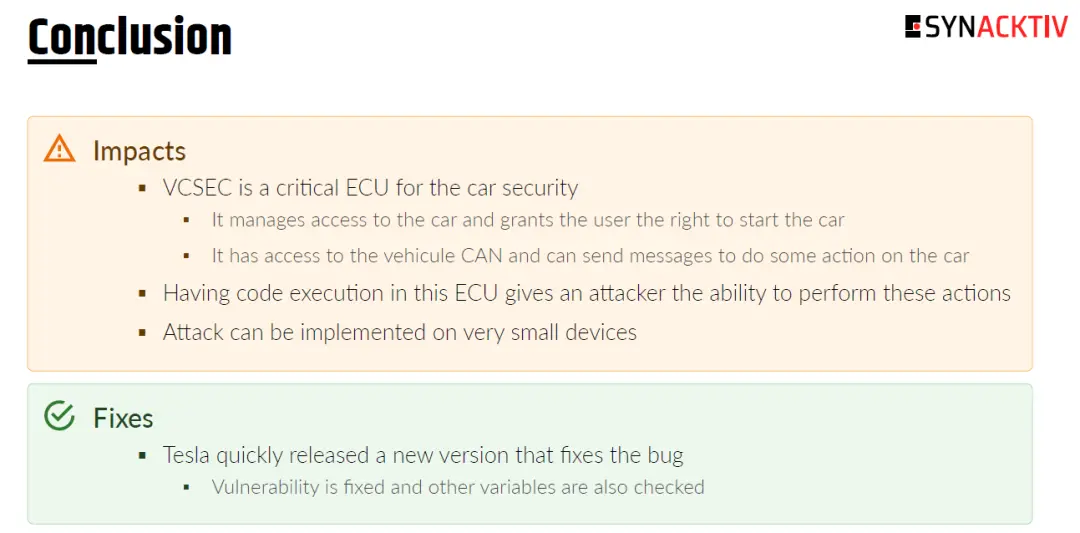

这项研究是2024年1月举办的知名Pwn2Own黑客大赛的一部分,该比赛旨在发现并向制造商负责任地披露各种技术的漏洞。尽管Synacktiv的完整研究尚未公开,但他们已提供了关于这些漏洞如何发生及其对车主和制造商潜在影响的见解。当下特斯拉已经发布了修复该漏洞的固件更新,并建议用户及时更新。

02、胎压监测系统(TPMS)漏洞:这意味着什么?

特斯拉汽车中的胎压监测系统(TPMS)在驾驶安全中发挥着至关重要的作用,它能够持续监测胎压并提醒驾驶员任何异常情况。令人担忧的是,这一看似无害的TPMS——现代汽车中常见的功能——竟然可以被利用来实现恶意目的。在这种情况下,黑客可以利用TPMS的无线通信作为攻击其他关键车辆系统的入口,最终控制防盗系统及其他核心功能。

特斯拉Model 3高度依赖复杂的电子控制单元(ECU)来管理其系统,由于其互联特性,攻击面更为广泛。研究表明,攻击者可能远程解锁和控制车辆的重要功能。尽管尚未出现此类恶意事件的报告,这一发现提醒我们,无论组件初看起来多么普通,都应确保联网汽车中所有部件的安全性。

03、保障联网汽车安全的重要性

随着电动汽车(EV)和自动驾驶技术的兴起,汽车正日益成为“车轮上的计算机”。因此,它们面临着日益增加的网络安全威胁。尽管便利性和创新是这场技术革命的核心,但它也带来了保护不断扩大的攻击面这一固有挑战。

Berard和Imbert在特斯拉Model 3中发现的TPMS漏洞引起了人们对全面审查联网汽车各系统重要性的关注,即便是TPMS这样看似与网络安全无关的系统。联网汽车通过蓝牙低功耗(BLE)、超宽带(UWB)和Wi-Fi等多种无线接口进行通信,这为黑客提供了利用薄弱环节的机会。保护这些通信渠道对于防止远程代码执行和维持对防盗系统等关键功能的控制至关重要。

特斯拉在应对已发现漏洞方面有着良好的记录,采取了包括远程空中(OTA)软件更新在内的主动措施来解决问题。然而,如今的TPMS漏洞,特斯拉及其他汽车制造商面临的挑战是如何始终领先于不断寻求突破车辆系统的新方法的黑客。

04、展望未来:前行之路

正如Berard、Imbert和相关研究机构展示的那样,联网汽车在技术上代表了一次巨大的飞跃,同时也带来了重大的网络安全挑战。汽车制造商必须确保安全性融入到车辆系统的每一层,从外部通信协议到TPMS等内部组件。

对于以尖端创新而闻名的特斯拉来说,这些漏洞提醒人们,安全性必须与技术同步发展。通过解决这些问题,特斯拉及其他汽车制造商可以继续与客户建立信任,同时保护他们免受潜在危害。

随着汽车行业数字化转型的持续推进,联网汽车的安全性将始终是重中之重。Berard和Imbert分享的研究敲响了警钟,提醒汽车制造商加大网络安全工作的力度。同时,诸如这样的研究人员将继续推动汽车安全领域的发展,确保漏洞在被恶意行为者利用之前被发现并修复。

参考:

- 下一篇:氢能纳入《能源法》,更需重视氢安全

- 上一篇:汽车智能座舱分级与综合评价白皮书

编辑推荐

最新资讯

-

中汽中心工程院能量流测试设备上线全新专家

2025-04-03 08:46

-

上新|AutoHawk Extreme 横空出世-新一代实

2025-04-03 08:42

-

「智能座椅」东风日产N7为何敢称“百万级大

2025-04-03 08:31

-

基于加速度计补偿的俯仰角和路面坡度角估计

2025-04-03 08:30

-

《北京市自动驾驶汽车条例》正式实施 L3级

2025-04-02 20:23

广告

广告